SK텔레콤 유심 해킹 사태 총정리 📱 왜 이렇게 심각한가요?

여러분, 단순한 개인정보 유출과는 차원이 다른 사건이 터졌어요. 이번 SK텔레콤 유심 해킹 사태, 도대체 무슨 일이 있었던 걸까요? 🔥

안녕하세요, 여러분! 오늘은 최근 대한민국을 충격에 빠뜨린 SK텔레콤 유심(USIM) 대규모 정보 유출 사건에 대해 쉽게 풀어보려고 해요. 핵심 정보부터 대응 방법까지 한 번에 정리했으니, 꼭 끝까지 읽어주세요! ✍️

1. 사건 개요 및 경과 📋

2025년 4월 22일, SK텔레콤의 홈 가입자 서버(HSS)가 해킹당했습니다. 이로 인해 IMSI, ICCID, 유심 인증키(K값) 등 '핵심 유심 정보'가 대량 유출되었어요. 이 데이터들은 단순 개인정보가 아니라, 전화기 인증 자체를 복제할 수 있는 민감한 정보였답니다. 😱

초기 대응도 매우 미흡했어요. 사고 인지 후 바로 알리지 않고 3일이나 지난 후 공지했고, T월드 앱 팝업으로만 안내했기 때문에 고객들은 심각성을 제대로 몰랐죠.

2. 해킹 원인과 BPFDoor란? 🐛

이번 공격에 사용된 건 'BPFDoor'라는 백도어 악성코드였습니다. 중국 해커 조직이 과거부터 이용하던 이 수법은 서버에 몰래 숨어 있다가 특정 신호를 받으면 외부로 몰래 데이터를 빼내는 치명적인 방식이에요.

SKT 서버에서는 9.7GB나 되는 이상 트래픽을 통해 뒤늦게 이상을 발견했다고 해요. 이미 상당한 정보가 빠져나간 이후였던 거죠. 🥲

3. 사건 이후 벌어진 일들 🚨

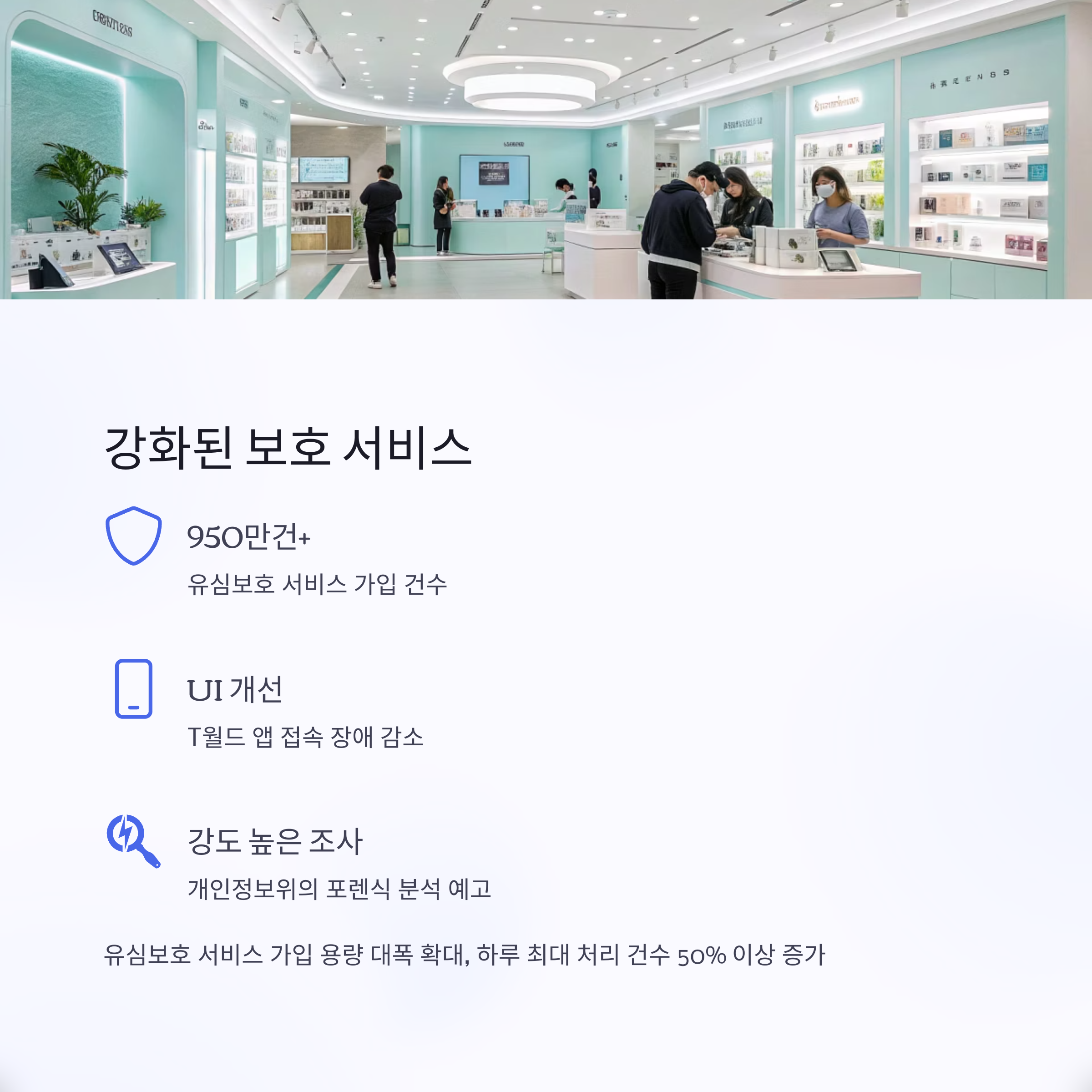

정부는 긴급조사를 착수했고, 금융권에서는 SKT 고객들의 본인인증을 제한했어요. 수십만 명이 번호이동으로 타 통신사로 이탈했고, 각 금융기관과 대기업들은 SKT 직원들에게 유심을 교체하라고 긴급 공지했답니다.

하지만 SKT의 대응은 여전히 미흡하다는 비판이 많아요. 특히 '유심보호서비스'를 가입해야만 100% 보상해준다는 조건 때문에 논란이 커졌어요. 😤

4. 이번 사건이 특히 위험한 이유 ⚡

이 사건은 단순 연락처 유출을 넘어서, '본인 인증'에 사용되는 근본 정보를 탈취당했다는 점이 문제예요.

- 유심 복제: 내 번호가 도용되어 대포폰 범죄에 이용될 수 있어요. - 금융사기: 휴대폰 인증을 우회해 대출, 결제 등이 가능해질 수 있어요. - SIM 교체 없이 심각한 금전적 피해 발생 가능성! 😨

5. 나를 지키는 방법은? 🛡️

지금 당장 이렇게 하세요!

- SKT 대리점 방문해 유심 교체 신청하기 (예약 필수!)

- T월드 앱에서 유심보호서비스 가입하기

- PASS앱/카카오뱅크에서 명의도용방지서비스 신청하기

- 본인인증 방식이 휴대폰만 의존된 금융앱 설정 변경하기

- eSIM 기기로 변경 고려하기 (온라인 변경 가능)

한시라도 빨리 대처하는 게 최고의 방법이에요! 조금 번거롭더라도, 우리 자신의 정보를 지키기 위해 꼭 필요한 일입니다. 🙏

자주 묻는 질문 모음 💬

유심 복제에 필요한 모든 정보가 유출됐어요. 단순 개인정보 유출과는 차원이 다릅니다.

네. 교체하지 않으면 2차 피해가 발생할 가능성이 있어요.

임시방편은 가능하지만, 궁극적인 안전을 위해 유심 교체가 필요합니다.

네! SKT가 eSIM 무료 전환도 지원합니다.

IMSI가 털렸기 때문에 이동해도 유심 재발급은 필수입니다!

정부기관 조사 결과에 따라 과징금과 추가 제재가 있을 예정입니다.

오늘은 SK텔레콤 유심 해킹 사태에 대해 쉽고 빠르게 알아보았어요. 이제는 누구나 사이버 보안에 대한 경각심을 가져야 할 시대입니다. 우리의 정보, 우리 스스로 지켜야 해요! 혹시 추가로 궁금한 점이나 의견이 있다면, 댓글로 자유롭게 이야기 나눠요! 🥰